Oglas

Privatnost na internetu je ratište koje se neprestano razvija. I to s dobrim razlogom. Otkrivenja koja se tiču državnih špijunskih programa, gotovo svakodnevna kršenja podataka i korporacije manje transparentne de rigueur. Kaputi od limene folije obiluju; sve više građana širom svijeta bilježi svoju privatnost… i kamo ide.

Kad je Edward Snowden otkrio globalne programe nadzora PRISM (NSA) i Tempora (GCHQ), šok je naišao na apatiju. Oni koji sumnjaju u ovu razinu nadzora smatrali su da su njihove sumnje opravdane. Ali prosječan muškarac ili žena na ulici? Mnogi se nisu čak ni zaustavili na razmišljanje. Ovakav način upada u privatnost nekoliko ljudi čini vrlo nervoznima; Nisu oni samo kriminalci, disidenti i teroristi. Ova razina nadzora izravno utječe svatko.

Postoji niz alata usmjerenih na zaštitu privatnosti redovnih građana, poput vas i mene. Jedan od najmoćnijih alata koji nam stoji na raspolaganju je

Tor.1. Razgovarajmo o Toru

Tor pruža istinski anonimno i neupadljivo pregledavanje i razmjenu poruka. Nadalje, Tor pruža pristup vlastitim onion stranicama i takozvani "Deep Web" - mreža nepreglednih, skrivenih web stranica koje nude sve, od tvrdih droga do cenzuriranih materijala, i naizgled svega između.

Malo je internetskih metoda privatnosti kao otpornih i sveobuhvatnih kao Tor. Do FBI je zarazio brojne Tor-ove usluge zlonamjernim softverom Uspon i pad Ross Ulbrichta, AKA The Dread Pirate RobertsPut svile bio je poput Amazona za crno tržište. Njezin vođa, Dread Pirate Roberts, često je zagovarao antiustavsku, libertarsku filozofiju - ali što još znamo o njemu? Čitaj više (izlažući svoje korisnike i vlasnike usluga) usluga je naizgled bila neprobojna. Vojno šifriranje, u kombinaciji s onion protokolom usmjeravanja, učinilo je pojedine korisnike nevjerojatno teškim za pronalaženje. Što je još bolje, Tor je nevjerojatno jednostavan za upotrebu, stvoren da bude dovoljno jednostavan za upotrebu bez tehničke pozadine. Ako možete preuzeti i instalirati program, moći ćete koristiti Tor.

Ukratko, Tor je snažan softver koji je jednostavan za korištenje i koji vam omogućuje da privatni život u internetu ostanete privatni. Ovaj će vodič pružiti detaljni vodič za instalaciju, konfiguriranje i upotrebu Tor-a.

2. Kako Tor djeluje

Tor je bio u početku stvorio pojedinci "na temelju ugovora iz DARPA-e i Centra za visoko pouzdanost američkog laboratorija za pomorski istraživački laboratorij" Računalni sustavi. " Zapravo, većina sredstava za Tor dolazi iz američke vlade u jednom obliku ili još.

Tor je akronim. To je za usmjerivač luka.

Jedna od glavnih prednosti tvrtke Tor je pristupačnost. Nije potrebno razumjeti tehnologiju da biste je koristili i imali koristi od nje. Međutim, objasnit ću kako to funkcionira u ovom odjeljku, jer je zapravo prilično zanimljiv. Ako vas ne zanimaju tehnički detalji, slobodno pređite na sljedeći odjeljak Instalacija skupa preglednika TOR.

2.1 Ukratko moderna kriptografija

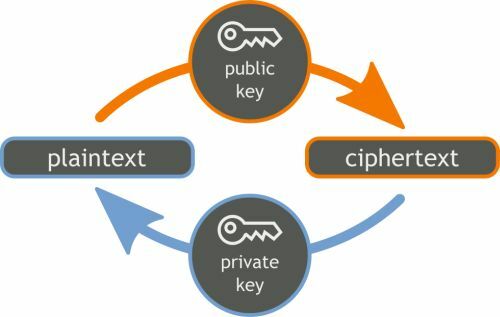

Većina modernih kriptografskih alata koristi se asimetrična enkripcija. Asimetrična enkripcija omogućava upotrebu dva različita "ključa" za kodiranje i dekodiranje podataka. Evo pametnog bita: ključ za kodiranje i dekodiranje povezani su tako da djeluju samo jedan s drugim. Međutim, ne postoji učinkovit način otkrivanja jednog ključa s obzirom na drugi.

Slijedom toga, možete distribuirati svoj kodni ključ - koji se obično naziva "javnim" ključem, dok čuvajući tajnu tipku dekodiranja - "privatni" ključ - čuvajte u tajnosti. To zauzvrat znači da svatko tko želi komunicirati s vama u tajnosti može vam koristiti vašu javni ključ do šifrirati poruka. Kad poruka stigne, koristite svoj privatni ključ do dešifrirati to.

Svaka komunikacija koja se odvija putem Tor koristi HTTPS. U praksi to znači da vi i osoba / web mjesto / usluga s kojima komunicirate u početku razmjenjujete svoje javne ključeve; ovo omogućuje obojici da sigurno razgovaraju s drugim (čak i preko dodirane linije). Slušanje treće strane vidjelo bi razmjenu javnih ključeva. Ali sve bi nakon toga bilo neraskidivo bleskanje koje ne mogu dešifrirati.

Zvuči dobro, zar ne? Tor to uzima još više koristeći gore navedeni protokol usmjeravanja luka.

2.2 Usitnjavanje luka: ne samo za povrće

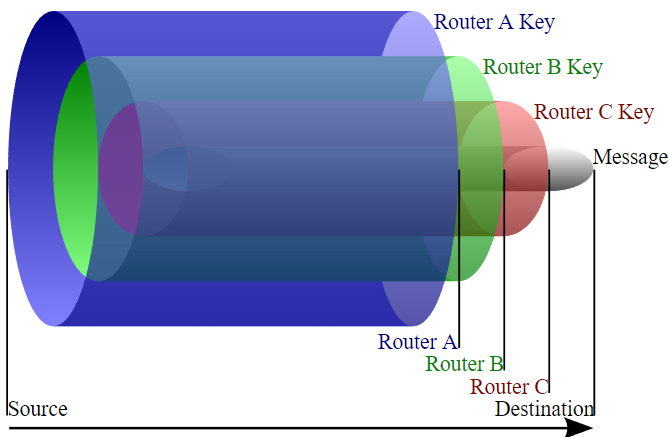

Čak i ako dvije osobe razgovaraju na jeziku koji ne razumijete, još uvijek možete mnogo zaključiti gledajući tko s kim razgovara. To je mjesto gdje korača usmjeravanje luka. Usmjeravanje luka je kako zvuči: usmjeravanje kroz mnoge slojeve, poput luka. Ovaj postupak zamračuje sadržaj poruke, kao i mjesto na kojem se nalazi i ide.

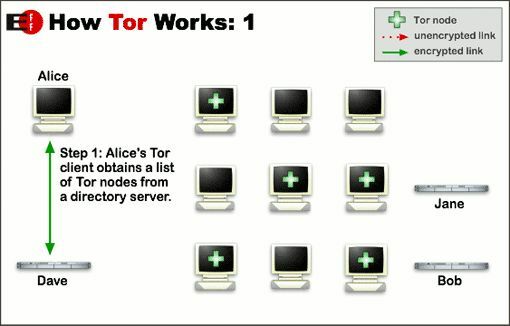

Da biste razumjeli kako Tor čuva vaš identitet privatnim, potrebno je razumjeti nekoliko osnovnih načela.

- Svi Tor-ovi korisnici distribuiraju kopiju svog javnog ključa i IP adrese pomoću integrirane peer-to-peer mreže.

- Anonimnost mreže mreže koristi sustav releja, također poznat kao čvorovi. Što više čvorova radi, to je robusnija mreža Tor.

- Jedini podatak dešifriran u prijenosu je IP adresa prosljeđivanja.

- Primljeni podaci nose IP adresu "izlaznog čvora" - završne veze u lancu enkripcije

- Iako je Tor odličan alat za anonimnost, izlazni čvor mogu biti ugroženi.

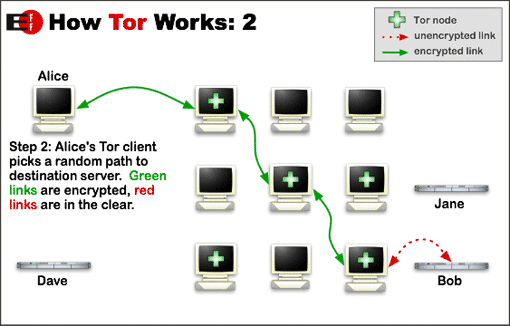

Imajući to u vidu, u nastavku slijedi apstraktni primjer kako slanje privatne i šifrirane poruke na Tor zapravo djeluje.

- Otvorite preglednik (klijent) koji omogućuje Tor. Klijent šifrira sve pakete podataka poslane s vašeg računala.

- Vaše računalo šalje paket podataka u čvor A.

- Čvor A kriptira već šifrirani paket podataka i šalje ga čvoru B.

- Čvor B kriptira već šifrirani paket podataka i šalje ga čvoru C.

- Ovaj ciklus se nastavlja sve dok podatkovni paket ne dosegne čvor Z - "izlazni čvor".

- Čvor Z dešifrira sve slojeve šifriranja na podatkovnom paketu i dostavlja ih do svog krajnjeg odredišta.

A kad vam netko vrati poruku, slijedi isti postupak, iako drugačijim putem. Višestruki slojevi enkripcije otežavaju dešifriranje presretnutih (njuškanih) paketa podataka. Podaci se prenose u trezoru unutar trezora unutar trezora unutar trezora i tako dalje.

3. Instaliranje TOR preglednika

Instalacija Tor pretraživača je jednostavna. Dostupno je za Windows, Mac i Linux, ali proći ćemo kroz postupak za Windows. Prvo krenite prema https://www.torproject.org/. Značajka "s" nakon "http" važna je jer između ostalog znači i da vaše računalo provjerava je li ono što tvrdi da je web mjesto na kojem razgovarate. Zatim kliknite veliki Preuzmite Tor pritisnite gumb i kad web stranica učita novu stranicu, kliknite veliki gumb Download Tor Browser. (Tor nije jedini preglednik usmjeren na privatnost 4 besplatna anonimna web preglednika koji su u potpunosti privatniAnonimno pregledavanje interneta jedan je od načina zaštite privatnosti na mreži. Ovdje su najbolji anonimni web-preglednici za upotrebu. Čitaj više ... ona čini puno više od ostalih.)

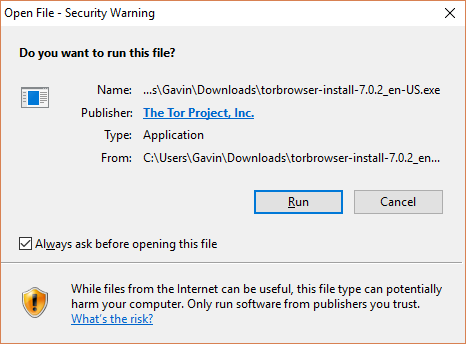

Preuzimanje će početi. Po završetku idite u mapu za preuzimanje i pokrenite instalacijski program. Ako se pojavi sigurnosno upozorenje, odaberite Trčanje.

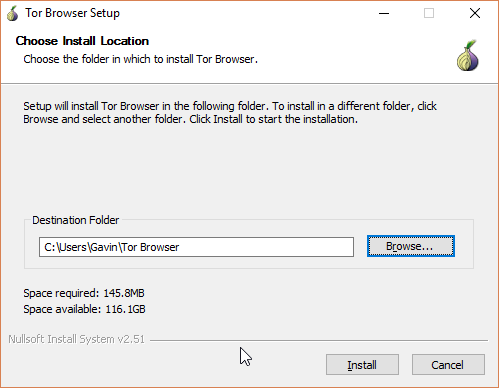

Odaberite željeni jezik, a zatim katalog u koji želite instalirati Tor preglednik. Odaberi Instalirati. Preglednik će sada izdvojiti i instalirati. Po završetku imat ćete dvije mogućnosti: Pokrenite Tor preglednik, i Dodajte izbornike Start i prečace za radnu površinu. Provjerite jesu li oboje označeni i odaberite Završi.

3.1. Mrežne postavke preglednika Tor

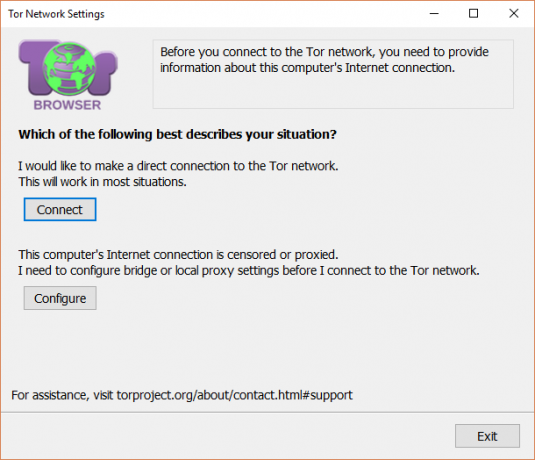

Kad prvi put otvorite preglednik Tor, morat ćete odabrati mrežne postavke. U ovom slučaju odaberite Spojiti. (Istražit ćemo Konfigurirati trenutak.) Naći ćete malu traku za utovar. Naći ćete se na stranici Dobrodošli u Tor preglednik kada se završi.

Ako klijent zahtijeva ažuriranje, učinite to prije nego što nastavite. Ovo je veoma važno. Ako ne, prijeđite na sljedeći dio vodiča.

4. Sigurno korištenje Tor-a

Jedna od stvari koju ćete odmah primijetiti je sličnost preglednika Tor s Mozilla Firefox. Tor preglednik temelji se na Firefoxu, ali sadrži TorLauncher, TorProxy i TorButton, kao i NoScript i HTTPS Proširenja za Firefox svugdje Potpuno sigurno: 11 obaveznih Firefox dodataka za sigurnostRazmislite o pregledniku koji trenutno koristite ovaj članak. Da li je sigurno? Je li sigurno? Iznenadili bi vas odgovori. Čitaj više .

Uglavnom, to je potpuno normalan preglednik. U skladu s tim, morat ćete malo prilagoditi način na koji pregledavate i mogli biste naći neke od vaših najčešće korištenih značajki "slomljene". Zbog toga glavne korisnike web stranica blokiraju TorVažna stvar za korisnike Tora, koji istražuju Internet putem Onion mreža, je anonimnost. No, nova istraživanja pokazuju da se korisnici blokiraju ili moraju skakati kroz obruče kako bi pregledali mnoge poznate web stranice. Čitaj više (To je zbog ograničenja na trackerima i skriptama). Tor štiti vašu privatnost izvan okvira.

4.1 Savjeti za sigurno pregledavanje

Tor radi ogroman posao na nogu na privatnosti. Ali ako želite da to bude u potpunosti učinkovito, morat ćete prilagoditi način na koji koristite internet.

Svjestan je toga dobrog početka ograničenja pretraživača Tor i Tor.

- humka nije VPN. humka je punomoćnik I2P vs. Tor vs. VPN: Što je sigurnije?Ako vam treba internetska privatnost, naići ćete na pojmove poput "VPN" i "Tor", a možda čak i "I2P" - ali koji su oni i koji je najbolji za vas? Čitaj više . On samo štiti promet usmjeren putem preglednika Tor.

- Tor vas ne može zaštititi ako osoba s kojom komunicirate uzima fizički dnevnik. Može zaštititi vašu IP adresu, a ako za anonimnu komunikaciju koristite pseudonim, bit će zaštićen i vaš identitet.

- Tor ne može kontrolirati akcije proširenja preglednika treće strane, otuda njihov vrlo snažni prijedlog da ne dodate nijednu baznu instalaciju (osim ako stvarno ne znate što radite). I zlonamjerna i ne zlonamjerna proširenja mogu otkriti vaš identitet bez da shvatite.

- Tor ne može strogo primijeniti HTTPS. Proširenje HTTPS Everywhere pokušava nametnuti HTTPS podršku na svim web mjestima, a iako mnoge web stranice standardno podržavaju standard, Tor ne može uzeti u obzir one koji ga nemaju.

Pored toga, Tor se prema zadanim postavkama ne povezuje s Googleom. Google zadržava opsežni zapisi svih pretraživanja izvršena pomoću njega Prestanite koristiti Google pretraživanje: Evo zaštoGoogle je bez premca pristup vašim navikama pregledavanja. Dati sve Googleu nije tako dobra ideja. Evo nekoliko izvrsnih Googleovih alternativa koje posao još uvijek dovršavaju. Čitaj više , kao i praćenje internetskih aktivnosti u pregledniku. Postoje argumenti protiv Google praćenja i, naravno, argumenti za. Bez obzira na to, Torinova stranica dobrodošlice koristi alat za pretraživanje koji je fokusiran na anonimnost, DuckDuckGo. Rezultati DDG pretraživanja kompilacija su "preko 400 izvora". Neki korisnici ne vole rezultate DDG pretraživanja, radije umjesto toga koristi StartPage (StartPage djeluje više kao anonimni proxy koji isporučuje stvarnu Google pretragu rezultati).

Jedna od nuspojava ovih mjera privatnosti je da neke web stranice neće raditi, dok će druge zahtijevati dodatnu potvrdu prijave. Značajne web lokacije uključuju YouTube, neke web stranice zrakoplovne tvrtke (one) ljubav prati vas!), internetske portale za bankarstvo i još mnogo toga. Nadalje, svako web mjesto koje se oslanja na Flash prestat će funkcionirati, jer se Tor dobro uklanja iz noćne more sigurnosti i privatnosti. (Ovaj se problem polako smanjuje jer sve više web lokacija prelazi na znatno sigurniji HTML5).

Konačno, postoji niz vrsta dokumenata koji mogu sadržavati resurse koji zaobilaze Tor. Te datoteke - na primjer, .exe, PDF ili .doc - mogu nedužno otkriti vaše aktivnosti pregledavanja. Kao i kod većine modernih preglednika, Tor će upozoriti kada preuzmete potencijalni sigurnosni rizik. U ovom je slučaju pametno obratiti pažnju.

5. Konfiguriranje Tor

Kao što je navedeno u prethodnom odjeljku, Tor štiti vašu privatnost izvan okvira. Ne trebate se praviti sa sigurnosnim postavkama ili preuzimati dodatna proširenja da biste anonimno počeli pretraživati Internet. Tor je jednom omogućio svim korisnicima veću autonomiju u pristupu postavkama sigurnosti i privatnosti. Nažalost, to je značilo da se puno radoznalih (i dobronamjernih) pojedinaca zapravo otvorilo internetu, pobijedivši svrhu Tora. Sada je jedan klizač sigurnosnih postavki, a stvari su krajnje jednostavne.

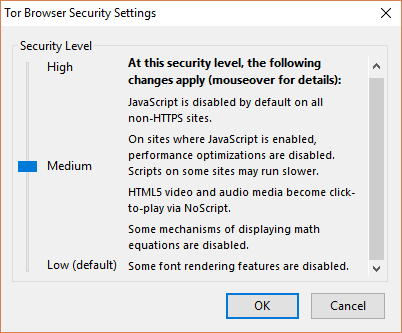

Da biste promijenili razinu zaštite, odaberite Luk ikona pored adresne trake. Otvorit će se padajući izbornik; Odaberi Sigurnosne postavke. Tada možete odabrati nisku, srednju ili visoku sigurnost.

nizak sigurnost (zadana postavka) omogućuje sve značajke preglednika, a još uvijek usmjerava i šifrira promet.

Srednji sigurnost onemogućuje JavaScript na web lokacijama koje nisu HTTPS, pretvara sve HTML5 medije u klikni za reprodukciju (umjesto u automatsko igranje) i onemogućuje neke druge skripte.

visok sigurnost onemogućuje JavaScript na svim web lokacijama, pretvara sve HTML5 medije u klikni za reprodukciju i onemogućuje značajan broj skripti. Kao takve, neke značajke ispisa slova neće uspjeti, kao i slike i ikone.

Razina sigurnosti koja vam je potrebna je, naravno, subjektivna. Ako samo želite šifrirati promet pregledavanja, a tek ćete biti manje spremni za identificiranje podataka na internetu, odaberite Srednji. On postiže sretan balans između sveobuhvatnog internetskog iskustva i anonimnosti.

5.1 Korištenje Tor u ograničenoj zemlji

Naravno, jedna od glavnih prednosti Tora je zadržavanje privatnog pretraživanja interneta od opresivnog vladinog režima (ili na neki drugi način). Nažalost, cenzori su pronašli načine kako blokirati Tor. U tim slučajevima ograničeni korisnici mogu upotrebljavati a most. Most stvara nejasan relej na mreži Tor koji nije naveden u glavnom imeniku. Nadam se da čak i ako vaš ISP nadgleda sve poznate TOR releje, ne može blokirati sve zakrčene mostove, zauzvrat pružajući dodatnu mogućnost povezivanja onima kojima je potrebna.

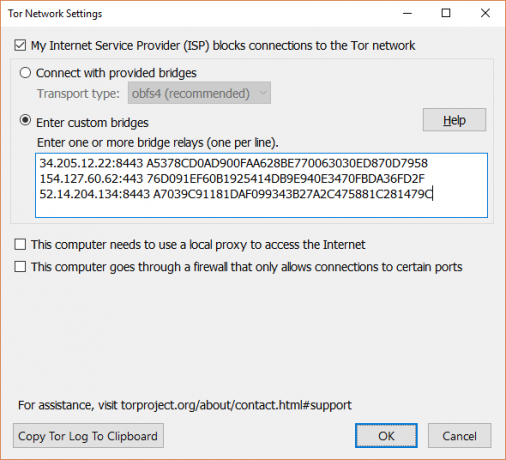

Za korištenje mosta odaberite ikonu luka pored adresne trake i odaberite Postavke mreže Tor. Zatim, provjerite Moj davatelj internetskih usluga blokira veze s mrežom Tor. Pojavit će se nova ploča. Sada imate nekoliko opcija:

- Povežite se s priloženim mostovima. Konfigurirani Tor mostovi su jednostavni za korištenje, a većinu vremena će vam omogućiti povezivanje s Tor mrežom. Međutim, s obzirom na to da su lako dostupne, postoji šansa da su oni već cenzurirani. obfs4 trenutačno je preporučeni most, ali ovisno o vašoj lokaciji, druga opcija može funkcionirati bolje.

- Unesite prilagođene mostove. Ako znate adresu Tor-ovog mosta s kojom se posebno želite povezati, unesite ga ovdje (jedan po retku). Ako ne znate kako pronaći adresu mosta Tor, ali ste sigurni da vam treba (postavke automatskog mosta ne rade), posjetite bridges.torproject.org i slijedite upute.

5.2 Postanite čvor

Tor će se prema zadanim postavkama pokretati u načinu klijenta, koristeći Tor-ovu mrežu, ali ne doprinoseći aktivno njegovom radu. To znači da se čuva vaša privatnost, ali drugi korisnici vas ne mogu koristiti kao čvor. Što za mnoge, sasvim odgovara. Ako imate udobnu internetsku vezu, razmislite o tome da doprinesete malo propusne širine mreži Tor. Pomoći će održavanju mreže u radu.

Postati Tor relejem nešto je teže nego što je to bilo nekada. Prije sam (sada već govorim o nekoliko iteracija preglednika Tor), postojalo je jednostavno prebacivanje između korisničkog i relejnog načina. Međutim, pokazat ćemo vam kako to učiniti ručno. Prvo, to najbolje funkcionira koristeći ažuriranu distribuciju Linuxa. Koristit ću se 32-bitni Ubuntu 17.04.

Započnite instaliranjem najnovije verzije sustava Windows Tor preglednik za Linux pomoću sljedeće naredbe:

sudo apt instalirati tor

Nakon instaliranja, otvorite Tor konfiguracijsku datoteku pomoću uređivača teksta. Koristim Vim

sudo vim / etc / tor / torrc

Torrc je konfiguracijska datoteka Tor. Konfiguracijska datoteka koristi "#" za komentiranje potencijalnih naredbi. Brisanjem oznake "#" prebacuje se naredba. Moramo omogućiti sljedeće naredbe:

- #Log datoteka s obavijestima /var/log/tor/notices.log - uključuje prijavu za vaš Tor relej

- #ORPort 9001 - postavlja port releja Tor. Promijenite to u odgovarajući ulaz, ali imajte na umu da ažurirate vatrozid i usmjerivač

- #Nadimak - dodajte nadimak za Tor relej

- #RelayBandwidthRate xxxx Kbajta - postavlja brzinu podataka za vaš relej Tor tijekom ne-vršnih vremena

- #RelayBandwidthBurst xxxx Kbytes - postavlja brzinu podataka za vršne "praske"

- #AccountingMax xx Gbajta - podatke o količini koje možete ponuditi mreži Tor. Prebaciti na Mbytes ili KBytes ako je potrebno. Prag se odnosi na dolazne i odlazni npr. ako postavite 5 Gbata, dostupno je do 10 GB

Kad postavite svoje podatkovne brzine, spremite konfiguraciju pomoću gumba ":xNaredba. Napravio sam kratak video zapis u kojem detaljno objašnjavam stvari.

Možete provjeriti globalnu statistiku Tor releja, uključujući Top 10 releja, na globe.rndm.de.

5.3 Izlazni čvorovi

Oni ambiciozniji mogu se odlučiti pokrenuti Torov izlazni čvor. Izlazni čvor je posljednji skok između mreže Tor i računala - koristite je svaki put kada upotrebljavate Tor. Izlazni čvorovi apsolutno su važni za rad Tor mreže, ali nažalost, postoje neki rizici od pokretanja istog.

Neke će jurisdikcije pokušati držati operatora Izlaznog čvora odgovornog za podatke koji prolaze kroz njihov čvor. Nažalost, to može uključivati nezakonite aktivnosti poput piratstva, ilegalnih poslova na crnom tržištu i još mnogo toga. Neću vam savjetovati pokretanje izlaznog čvora osim ako niste istinski spremni za ozbiljne posljedice toga. Ako želite pokrenuti Torov izlazni čvor, pročitajte sljedeće dokumente prije nego što nastavite:

- Savjeti za pokretanje izlaza

- Izađite iz problema s zloupotrebom čvorova

- Tipična zlouporaba izlaza iz čvora

Pokretanje izlazne veze nije zastrašujuće iskušenje. Ali to zahtijeva dodatne mjere opreza.

6. The Deep Web

Nekoliko smo puta u ovom članku dotakli Deep Web, a o tome ste vjerojatno čuli i u vijestima. To nije tako brzo kako bi neke publikacije dovele do toga. U skladu s tim, potrebne su određene mjere predostrožnosti, a dio toga je razumijevanje kako pronaći i koristiti Tor Hidden Services.

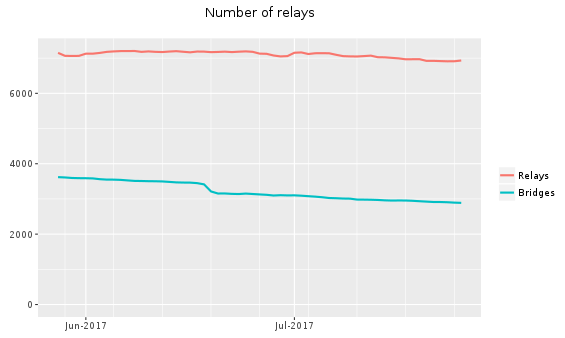

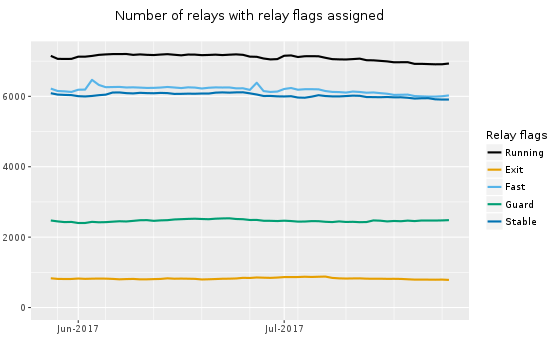

Da bismo razumjeli zašto su skrivene usluge važne, trebali bismo razgovarati jedna od glavnih slabosti Tora: izlazni čvorovi 6 načina da budete sigurni od kompromitiranih torskih izlaznih čvorovaTor je moćan za zaštitu internetske privatnosti, ali nije savršen. Evo kako biti siguran od ugroženih Torinih izlaznih čvorova. Čitaj više . U vrijeme pisanja bilo je odmah ispod 7000 aktivnih releja.

Od tih 7000 releja, ispod 1.000 su izlazni čvorovi.

Nadalje, više od 2 milijuna Tor korisnika šalje promet putem tih izlaznih čvorova. Taj se promet vraća na "vanjski" Internet. I dok HTTPS Everywhere kriptira vaše podatke 10 jednostavnih načina zaštite podataka tijekom putovanjaZaštita podataka tijekom putovanja vrlo je važna. Želite znati kako zaštititi svoje osobne i privatne podatke kada ste na putu? Ovi će vam savjeti pomoći. Čitaj više , jednom kad napusti mrežu Tor, otvoren je za presretanje. Ako jedan izvor može prikupiti dovoljno informacija o protoku prometa kroz mrežu, to bi moglo biti moguće zaključiti identifikacijske informacije dovršenjem vremenske analize ponašanja pojedinaca i ponašanja izlaza iz Tor čvorovi.

Internet na najvišoj razini (koji se ponekad naziva i "clearnet" ili "površinski web") čini veoma teško prikriti fizičku lokaciju i vlasništvo nad određenim poslužiteljem web stranica. Tor to ne mijenja. gledatelj sigurno je anoniman, ali nije davatelj usluge. Ovo je mjesto gdje ulazi Tor skrivena usluga.

Skrivena usluga funkcionira kao relej u Tor mreži, ali omogućuje uvođenje privatnih, anonimnih poslužitelja. Kada pristupite skrivenoj usluzi, i vi i poslužitelj su anonimni čvorovi u Tor mreži. Promet između vas nikada ne napušta Torinu mrežu i stoga nikada nije izložen znatiželjnim očima. Osim toga, jednako je teško (iako ne i nemoguće) razumjeti fizičku lokaciju skrivene usluge. Anonimnost poslužitelja otežava posluživanje poziva, blokiranje ili čak uklanjanje usluge. To je razlog što postoje neke sumnjive i ozloglašene Tor-ove usluge.

6.1 Dubinski web, tamni web ili Darknet?

Web Deep Web je ogroman. Ali većina je beskorisna. Ili bolje rečeno beskorisno za tebe i mene Što je Deep Web? Važnije je nego što misliteDubok i mračan web zvuče zastrašujuće i gadno, ali opasnosti su previdjene. Evo što oni zapravo čine i kako im uopće možete pristupiti! Čitaj više , ispunjen milionima arhiva, pozadini web usluga, baza podataka, botova i još mnogo toga. Tamo su nekoliko specijalnih tražilica 12 najboljih pretraživača za istraživanje nevidljivog webaGoogle ili Bing ne mogu sve pretraživati. Da biste istražili nevidljivi web, trebate koristiti ove posebne tražilice. Čitaj više koja može zaroniti u Deep Web. Postoji mala zbrka u vezi s Deep Web terminologijom.

- Duboka mreža. Kao što je gore spomenuto, dubinski web je mjesto prepuno neindeksiranih baza podataka, privatnih mreža, alata za indeksiranje pretraživača, naredbi za nadzor i upravljanje botnetom i još mnogo toga.

- Darknet. Darknet je nešto poput Tor-a: šifrirana mreža izgrađena na vrhu postojećeg interneta, dostupnoj samo pomoću posebnog softvera. drugo Primjeri darkneta uključuju I2P, Riffle i Freenet I2P vs. Tor vs. VPN: Što je sigurnije?Ako vam treba internetska privatnost, naići ćete na pojmove poput "VPN" i "Tor", a možda čak i "I2P" - ali koji su oni i koji je najbolji za vas? Čitaj više .

- Mračni Web. Mračni web u osnovi je "WWW" tamnih mreža.

Ovi se pojmovi sve više koriste u ispravnom kontekstu, ali velike se publikacije, katkad, duboko web, darknet i dark web koriste naizmjenično.

6.2 Usluge skrivenih usluga

Ne treba reći da zbog prirode Tora i zaštite koje nude skrivene službe, tamo vrebaju krajnje beskrupulozni pojedinci i grupe. Lako je naići na bilo koji broj stvari: dileri droga, pedofili, teroristi, disidenti, hardcore fašisti (i antifa)... popis je u osnovi beskrajan.

Za svaki slučaj: autor i makeuseof.com ne podržavaju nijednu nezakonitu aktivnost koju je počinio čitalac. Ovo je obrazovanje o anonimnosti i privatnosti.

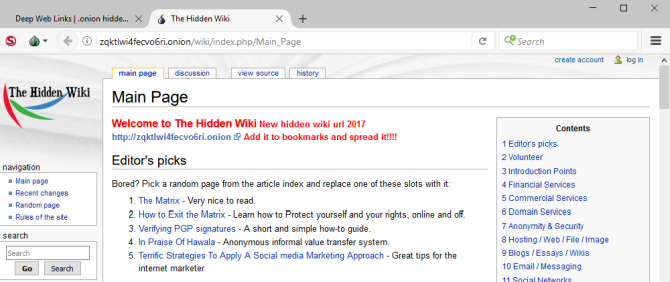

Za skrivene adrese usluga koristi se sljedeći format: https://[16-character hash] .onion. Na primjer, ovo je Trenutno veza do The Hidden Wiki (necenzurirana!):

http://zqktlwi4fecvo6ri.onion/wiki/index.php/Main_Page

Napominjemo da ova usluga ne upotrebljava HTTPS. Tehnički gledano, nema veze s obzirom na to da je The Hidden Wiki skladište ostalih .onion veza. Nećete unositi niti ostavljati nikakve osobne podatke.

Sufiks .onion posebna je domena najviše razine koja označava anonimnu skrivenu uslugu. Hash adresa sa 16 znakova automatski se generira na temelju javnog ključa stvorenog kada je usluga konfigurirana. Praćenje praćenja .onion adresa može postati i malo sitno, pa predlažemo da označite svoje favorite.

6.3 Korisne .onion početne točke

Skriveni Wiki prilično je prikladno mjesto za početak vašeg Tor iskustva. Usluga je tijekom godina prošla kroz razne prilike, posebno zato što je u jednom trenutku bila ugrožena i preusmjerena korisnike na zlonamjernu web lokaciju. Gore navedena poveznica je sigurna. Ali to bi se moglo promijeniti s obzirom na prirodu usluge. Bez obzira na to, The Hidden Wiki arhivira i centralizira popularne .onion veze. Pomalo je umjereno ukloniti neke doista grozne stvari, poput ilegalnih slika djece, ali brzo možete pronaći neke prilično mračne stvari.

Kao takav pročitajte opis onoga što ćete kliknuti.

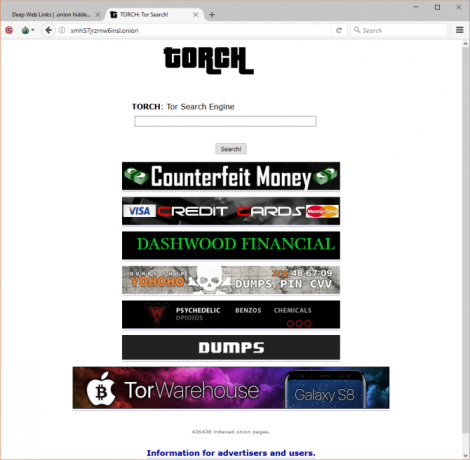

Drugo izuzetno korisno mjesto je Torch. Torch tvrdi da je najveća pretraživač skrivenih usluga, s više od milijun indeksiranih rezultata.

7. Anonimne usluge

Izvan okvira Tor omogućuje anonimno pregledavanje interneta. Sam, ovo je izuzetno moćan za korisnike širom svijeta. Ali izvan trenutnog poboljšanja privatnosti i anonimnosti, Tor također ima neke zgodne usluge. Ovdje su tri usluge koje možete odmah koristiti.

7.1 Anonimna poruka

Kako se većina globalnih internetskih aktivnosti nadgleda i bilježi, sve veći broj ljudi okreće se šifriranim uslugama za razmjenu poruka. Sada, korištenje Tor za chat nije toliko kritično kao što je bilo.

Pojava mobilne aplikacije koje sadrže šifriranje od kraja do kraja 4 Slick WhatsApp alternative koje čuvaju vašu privatnostFacebook je kupio WhatsApp. Sad kad smo zbog šoka te vijesti, brinete li zbog svoje privatnosti podataka? Čitaj više , kao što su WhatsApp, Telegram, Silent i Signal, vidjeli su više "redovnih" korisnika koji su koristili dodatnu privatnost (ponekad čak i bez shvaćanja!).

Bitmessage je anonimna usluga slanja poruka P2P koja koristi kriptografiju s javnim ključem. Nadalje, oni skupljaju šifrirane poruke zajedno tijekom postupka slanja, prije ponovnog slanja krajnjem korisniku (za razliku od bitcoin tumblinga). Zbog toga je izuzetno teško dešifrirati izvor i odredište jedne poruke. Oni su detaljno tutorijali o preuzimanju, instaliranju i konfiguriranje Bitmessage-a za Tor.

7.2 Anonimna e-pošta

Jedna od najkorisnijih skrivenih usluga je potpuno anonimna e-pošta. Samo je nekoliko pružatelja usluga koje zaista vrijedi koristiti jer su njihove usluge dosljedne i u stvari funkcioniraju.

Jedna je mogućnost Protonmail koji upravlja portalom za prijavu u Tor, nudeći snažnu enkripciju od kraja do kraja 5 najsigurnijih i šifriranih davatelja usluga e-pošteJeste li se slagali s vladom i vanjskim nadzorom vaših e-poruka? Zaštitite svoje poruke sigurno šifriranom uslugom e-pošte. Čitaj više . Međutim, njihovi se poslužitelji nalaze u Švicarskoj. I dok Švicarska za pojedince nudi jednu od najjačih zaštita privatnosti na svijetu, oni nisu oslobođeni. Nadalje, Protonmail zahtijeva JavaScript.

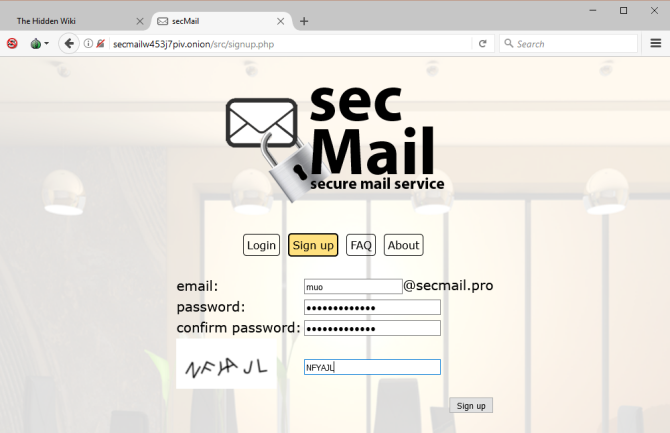

Postoji također Secmail.pro. Secmail je još jedna skrivena usluga e-pošte, koja koristi SquirrelMail. Usluga je relativno mlada (oko sedam mjeseci stara je u vrijeme pisanja), pa kao takva i dalje ima određenih problema sa zubima.

Bili smo odgovorni za secmail pro (darkweb mail) Tor skrivenu uslugu isključeno od 6. do 7. lipnja 2017. #SecMail#DOWN

- Wolf Security Group (@WolfSecGroup) 5. srpnja 2017

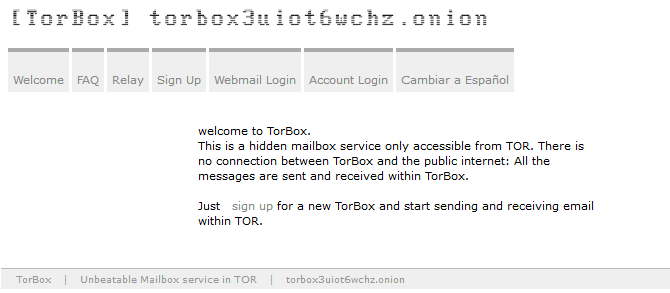

Napokon, tu je TorBox. TorBox je dostupan samo putem Tor-a i može samo slati poruke drugim korisnicima unutar TorBox usluge. U tom smislu drži svu TorBox poštu i korisnike izuzetno sigurnim.

7.3 Bitcoin

Posljednjih godina procvjetali su bitcoin i cryptocurrencies. To nije u malom dijelu zbog njihove anonimnosti. Kao takav, postoji bezbroj Tor usluga koje nude umnožavanje, širenje i ugrađivanje vašeg Bitcoin novčanika. velika većina su prevare. Među prevarama, međutim, postoje neke korisne usluge. Primjerice, bitcoini se uvelike reklamiraju kao potpuno anonimni. Ali u stvarnosti je, s obzirom na blockchain zapis, u potpunosti moguće pratiti korisnike koji su uključeni u pojedinačnu transakciju.

Ako želite istinski anonimni Bitcoin (i druge kripto valute), trebaju im guštanje. Tumbling je kripto ekvivalent pranja novca. Djeluje (otprilike) tako: stavite svoj Bitcoin u zajednički "lonac" s drugim korisnicima. Alat dodjeljuje korisnicima jednaku količinu Bitcoina, ali od drugog početnog korisnika, razbijajući ili kombinirajući bitcoine u procesu. Svi završe s istim iznosom kao i započeli.

U osnovi, svi prebacuju kovanice, a svi su pobjednici.

Mnogi korisnici Bitcoina prelaze na TumbleBit, novi puhač s otvorenim kodom. TumbleBit je spreman uvesti potpunu Tor podršku u 2017. godini i već ima integraciju Hidden Wallet. Što me lijepo vodi u…

Skriveni novčanik. Skriveni novčanik razumije da privatnost i anonimnost krše značajku Bitcoina. Kao takav, oni nude sigurnost hladnog skladištenja dok pritom varaju vaše Bitcoin koristeći njihovu internu uslugu. Njihov trenutačni naboj za bušenje je 0,001 BTC.

8. Podrška i problemi

Ponekad softver ne radi. Ako vam Tor pravi probleme, postoji razlog zašto. Jedna od prvih stvari koju treba učiniti je osigurati da koristite najnoviju verziju Tor klijenta. Tor preglednik provjerava postoje li ažuriranja kada ga otvorite. Ako je dostupno ažuriranje, instalirajte ga.

Zatim provjerite da vatrozid ili usmjerivač ne blokiraju Tor. Možda ćete trebati postaviti prosljeđivanje priključaka ili stvoriti iznimku vatrozida. Ako se i dalje trudite, razmislite o ponovnoj instalaciji softvera Tor.

Tor je opsežna dokumentacijai vrlo aktivna zajednica. Ako sve drugo ne uspije, možete izravno poslati e-adresu jednog od programera na [email protected]. Imajte na umu da Tor nije komercijalni softver. Dakle, iako postoji aktivna i korisna zajednica, svi rade besplatno, za dobro privatnosti i anonimnosti. Kao takvi, moglo bi im trebati malo vremena da odgovore na nešto što se smatra (barem njima) nekritičnim. Alternativno, the .onions subreddit ima nekoliko korisnih pojedinaca. Isto vrijedi i za TOR.

9. Budućnost Tora

Tor ostaje nevjerojatno Važno za privatnost i anonimnost za redovne korisnike interneta Izbjegavanje internetskog nadzora: potpuni vodičInternetski nadzor i dalje je vruća tema pa smo proizveli ovaj sveobuhvatni izvor o tome zašto je to tako velik posao, tko stoji iza toga, možete li ga u potpunosti izbjeći i još mnogo toga. Čitaj više , kao ti i ja. Broj Torovih korisnika značajno se povećao tijekom posljednjih nekoliko godina. Mreža Tora kontinuirano nagađa i otkrivanja o invazivnim praćenjima nadzora od strane vlada i korporacija. Štoviše, reakcija na nametljivi nadzor i sve veću upotrebu Tor-a ilustrira da je usluga za mnogo, puno više od trgovine drogom i komunikacija disidenta. Čini se vrlo vjerojatnim da će Tor-ova mreža i dalje rasti.

Ali to ne znači da je Tor čisto jedrenje. Iz istih razloga kao što sam upravo naveo, usluga je primatelj neprekidnog napada. Iste institucije koje su pomogle oživjeti Tor - osobito američka vlada - razumiju opasnosti od privatnosti. Konkretno, šifrirane usluge nalaze se na bloku sječenja, a mnoge vlade širom svijeta traže posebne pozadine u šifrirane usluge. Ne treba genija za vježbanje da stražnja igra za jednu osobu nikada neće ostati takva.

Zapravo, u 2017. godini, hakerska skupina pod nazivom The Shadow Brokers "oslobodila se" niz izuzetno moćnih alata za hakiranje NSA Cyber kriminalci posjeduju CIA alate za hakiranje: što ovo znači za vasNajopasniji zlonamjerni softver Centralne obavještajne agencije - koji može hakirati gotovo svu bežičnu potrošačku elektroniku - sada bi mogao sjediti u rukama lopova i terorista. Pa što to znači za vas? Čitaj više i prethodno nerealizirani podvizi iz nule. U početku su svoju prodajnu ponudu stavili na prodaju, tražeći stotine milijuna dolara vrijedne Bitcoin. Nitko nije omeo astronomski lik, pa su The Shadow Brokers uradili sljedeću najbolju stvar: pustili čitavo spremište besplatno.

Edward Snowden komentirao je da "Propuštanje strogo tajnih NSA alata otkriva da nema ni blizu pune knjižnice." Ipak, šteta je bila jasna: WannaCryptor ransomware koji je porastao širom svijeta Global Ransomware Attack i kako zaštititi svoje podatkeOgroman cyber-napad napao je računala širom svijeta. Jeste li bili pogođeni izrazito virulentnim samoobnavajućim ransomware-om? Ako ne, kako možete zaštititi svoje podatke bez plaćanja otkupnine? Čitaj više bio je izravni rezultat iskorištavanja probijajući se u divljinu. Ono što je jasno jest da je Tor alat koji je potreban da bi se diskurs održavao otvorenim kada bi ga ti tlačitelji rasklopili.

U svom trenutnom obličju, Tor će ostati iznimno važan ustaščić protiv svi režima za desetljeća koja dolaze.

Bonus slike: Tor projekt /Wikimedia Commons

Vodič prvi put objavljen: studeni 2013

Gavin je stariji pisac za MUO. Također je urednik i SEO Manager za sestrino kripto fokusirano web mjesto MakeUseOf, Blocks Decoded. Ima BA (Hons) suvremeno pisanje s digitalnim umjetničkim praksama koje su pljačkale s Devonskih brda, kao i više od desetljeća profesionalnog pisanja. Uživa u velikim količinama čaja.