Oglas

Je li zaporka sigurna? Svi smo čuli puno savjeta o tome koje vrste lozinki nikad ne biste trebali odabrati - a postoje i različiti alati za koje tvrde da procijenite sigurnost svoje lozinke na mreži Stavite lozinke kroz test pukotina pomoću ovih pet alata za čvrstoću lozinkeSvi smo pročitali priličan dio pitanja "kako da ispuknem lozinku". Sigurno je reći da ih većina ima u gadne svrhe, a ne radoznale. Kršenje lozinki ... Čitaj više . Međutim, to mogu biti samo sumnjivo točne. Jedini način da se stvarno testira sigurnost vaših lozinki jest pokušati ih razbiti.

Dakle, danas ćemo učiniti upravo to. Pokazat ću vam kako koristiti alat koji pravi hakeri koriste za probijanje lozinki i pokazat ću vam kako ga koristiti za provjeru vaših. Ako ne uspije test, pokazat ću vam kako odabrati sigurnije lozinke htjeti izdržati.

Postavljanje Hashcat-a

Alat koji ćemo koristiti zove se Hashcat. Službeno je to namijenjeno oporavak lozinke 6 besplatni alati za oporavak lozinke za sustav Windows Čitaj više

, ali u praksi je to malo slično kazivanju BitTorrent Beat the Bloat! Isprobajte ove male BitTorrent klijentePuške ne dijele ilegalne datoteke. Ljudi dijele ilegalne datoteke. Ili, čekaj, kako opet ide? Ono što želim reći je da se BitTorrent ne smije odbacivati na temelju svog potencijala piratstva. Čitaj više namijenjen je za preuzimanje datoteka bez autorskog prava. U praksi ga često koriste hakeri koji pokušavaju probiti lozinku ukradeni s nesigurnih poslužitelja Ashley Madison nije puštala velike ponude? Razmisli još jednomDiskretna internetska stranica za upoznavanje Ashley Madison (usmjerena prvenstveno na varanje supružnika) hakirana je. Međutim, ovo je daleko ozbiljnije pitanje nego što je opisano u tisku, s znatnim posljedicama na sigurnost korisnika. Čitaj više . Kao nuspojava, to ga čini vrlo močnim načinom provjere sigurnosti lozinke.Napomena: ovaj je vodič za Windows. Oni od vas na Linuxu mogu pogledati videozapis u nastavku da biste saznali gdje započeti.

Možete dobiti Hashcat iz hashcat.net web stranica. Preuzmite i raspakirajte je u mapu za preuzimanje. Dalje ćemo trebati dobiti dodatne pomoćne podatke za alat. Nabavit ćemo popis riječi, što je u osnovi ogromna baza podataka zaporki koje alat može koristiti kao početnu točku, posebno rockyou.txt skup podataka. Preuzmite je i zalijepite u mapu Hashcat. Provjerite je li nazvan "rockyou.txt"

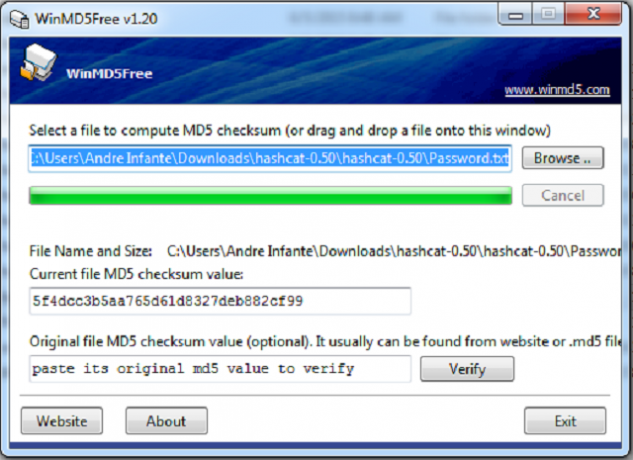

Sada će nam trebati način za stvaranje heševa. Koristit ćemo se WinMD5, koji je lagan besplatni alat koji sadrži posebne datoteke. Preuzmite je, raspakujte i ispustite u Hashcat direktorij. Napravit ćemo dvije nove tekstualne datoteke: hashes.txt i password.txt. Stavite oba u Hashcat direktorij.

To je to! Gotov si.

Narodna povijest hakerskih ratova

Prije nego što zapravo koristimo ovu aplikaciju, porazgovarajmo malo o tome kako se lozinke zapravo razbijaju i kako smo došli do ove točke.

Povratak u maglovitu povijest informatike, bila je uobičajena praksa da web stranice pohranjuju korisničke lozinke u običan tekst. Čini se da to ima smisla. Morate provjeriti je li korisnik poslao ispravnu lozinku. Očigledan način za to je zadržati kopiju lozinki u ruci u maloj datoteci negdje i provjeriti podnesenu lozinku korisnika na popisu. Lako.

Ovo je bila velika katastrofa. Hakeri bi dobili pristup poslužitelju putem neke prevrtljive taktike (poput pitajući pristojno), ukrasti popis lozinki, prijaviti se i ukrasti nečiji novac. Dok su se istraživači sigurnosti sami pokupili od olupine pušača te katastrofe, bilo je jasno da moramo učiniti nešto drugačije. Rješenje je bilo raspršivanje.

Za one koji nisu poznati, a hash funkcija Što sve ovo MD5 hash stvari zapravo znači [objašnjena tehnologija]Evo potpunog propadanja MD5, hash-a i malog pregleda računala i kriptografije. Čitaj više je dio koda koji uzima informaciju i matematički ga šifrira u fiksni dio gluposti. To se naziva "raspršivanjem" podataka. Ono što je u redu s njima je da oni idu samo u jednom smjeru. Vrlo je lako uzeti podatke i shvatiti njegov jedinstveni hash. Jako je teško uzeti hash i pronaći informacije koje ga generiraju. Zapravo, ako koristite slučajnu lozinku, morate isprobati svaku moguću kombinaciju da biste je učinili, što je manje ili više nemoguće.

Oni koji slijede kod kuće, mogu primijetiti da hashe imaju zaista korisna svojstva za aplikacije za lozinku. Sada, umjesto da pohranite lozinku, možete spremiti oznake lozinki. Kad želite potvrditi lozinku, stavite je u hash, izbrišite izvornik i provjerite je prema popisu heševa. Sve hash funkcije daju iste rezultate, tako da još uvijek možete provjeriti jesu li poslale ispravne lozinke. Ono što je najvažnije, stvarne lozinke u otvorenom tekstu nikada se ne pohranjuju na poslužitelj. Dakle, kad hakeri prekrše poslužitelj, ne mogu ukrasti nijednu lozinku - samo beskorisni heševi. To djeluje razumno dobro.

Odgovor hakera na to bio je potrošiti puno vremena i energije dolazeći s njima stvarno pametni načini obrnutog hash-a Ophcrack - Alat za hakiranje lozinki za probijanje gotovo bilo koje lozinke za WindowsPostoji puno različitih razloga zbog kojih bi se za hakiranje Windows lozinke moglo koristiti bilo koji broj alata za hakiranje lozinki. Čitaj više .

Kako djeluje Hashcat

Za to možemo koristiti nekoliko strategija. Jedna od najtrljavijih je ona koju koristi Hashcat, a to je da se primijeti da korisnici nisu maštoviti i skloni su odabiru iste vrste lozinki.

Na primjer, većina lozinki sastoji se od jedne ili dvije engleske riječi, nekoliko brojeva, a možda i neke zamjene slova „leet-speak“ ili slučajno korištenje velikih slova. Od odabranih riječi neke su vjerojatnije od ostalih: "lozinka", ime usluge, vaše korisničko ime i "zdravo" popularne su. Ditto popularna imena kućnih ljubimaca i tekuće godine.

Znajući to, možete započeti generirati vrlo uvjerljiva nagađanja o tome što su odabrali različiti korisnici, što bi vam (eventualno) trebalo omogućiti da ispravno pogodite, razbijete hash i dobijete pristup njihovoj prijavi vjerodajnice. Ovo zvuči kao beznadna strategija, ali zapamtite da su računala smiješno brza. Suvremeno računalo može isprobati milijune nagađanja u sekundi.

To ćemo danas raditi. Pravit ćemo se da su vaše lozinke na popisu hash-a u rukama zlonamjernog hakera i da pokrećemo isti alat za hakiranje, koji hakeri koriste. Zamislite to kao vatru za vašu internetsku sigurnost. Da vidimo kako to ide!

Kako koristiti Hashcat

Prvo moramo generirati hashe. Otvorite WinMD5 i svoju datoteku 'password.txt' (u bilježnici). Unesite jednu od svojih lozinki (samo jednu). Spremite datoteku. Otvorite ga pomoću WinMD5. Vidjet ćete mali okvir koji sadrži hash datoteke. Kopirajte to u svoju datoteku 'hashes.txt' i spremite je. Ponovite ovo dodajući svaku datoteku u novi redak u datoteci 'hashes.txt', sve dok ne dobijete hash za svaku lozinku koju rutinski koristite. Zatim, samo radi zabave, u zadnju riječ stavite riječ "lozinka" kao zadnji redak.

Ovdje je vrijedno napomenuti da MD5 nije baš dobar format za pohranu heševa zaporki - prilično je brz za računanje, čineći grubo forsiranje održivijim. Budući da radimo destruktivno testiranje, to je za nas plus. U stvarnom propuštanju lozinke naše bi se lozinke usitnile sa Scryptom ili nekom drugom sigurnoj funkcijom hash-a, koja se sporije testira. Korištenjem MD5 u osnovi možemo simulirati bacanje na proces više snage i vremena nego što to zapravo imamo.

Zatim provjerite je li datoteka hashes.txt spremljena i otvorite Windows PowerShell. Otvorite mapu Hashcat (cd .. ide na nivo, ls prikazuje trenutne datoteke i cd [naziv datoteke] unosi mapu u trenutnu mapu). Sad upišite ./hashcat-cli32.exe –hash-type = 0 -attack-mod = 8 hashes.txt rockyou.txt.

Ta naredba u osnovi kaže: "Pokrenite Hashcat aplikaciju. Postavite ga da radi na hasheima MD5 i upotrijebite napad "prince mode" (koji koristi razne različite strategije za stvaranje varijacija na riječima na popisu). Pokušajte razbiti unose u datoteci 'hashes.txt', a datoteku 'rockyou.txt' koristite kao rječnik.

Pritisnite tipku Enter i prihvatite EULA (što u osnovi kaže: "Zaklinjem se, kunem se da ništa neću hakirati"), a zatim pustite da se pokrene. Hash za lozinku trebao bi se pojaviti u sekundi ili dvije. Nakon toga, samo je pitanje čekanja. Slabe lozinke pojavit će se za nekoliko minuta u brzom, modernom CPU-u. Uobičajene lozinke pojavit će se u nekoliko sati do dana ili dva. Snažne lozinke mogu potrajati jako dugo. Jedna od mojih starijih lozinki probijena je za manje od deset minuta.

Možete ostaviti ovo trčanje onoliko dugo koliko želite. Predlažem barem preko noći ili na računalu dok ste na poslu. Ako ga napravite 24 sata, zaporka je vjerojatno dovoljno jaka za većinu aplikacija - mada to nije jamstvo. Hakeri će možda biti spremni dugo izvoditi te napade ili imati pristup boljoj listi riječi. Ako sumnjate u sigurnost svoje lozinke, potražite još bolju.

Moja lozinka je razbijena: što sada?

Više je vjerojatno da neke od vaših zaporki nisu izdržane. Pa kako možete stvoriti jake lozinke da ih zamijenite? Kao što ispada, stvarno jaka tehnika (popularizirao xkcd) je prolazna fraza. Otvorite najbližu knjigu, prebacite je na slučajnu stranicu i spusti prst na stranicu. Uzmi najbližu imenicu, glagol, pridjev ili prilog i zapamti je. Ako imate četiri ili pet, stavite ih zajedno bez razmaka, brojeva ili velikih slova. NEMOJTE koristiti "pravilno korigovanje". Nažalost postaje popularan kao zaporka i uključen je u mnoge popise riječi.

Jedan primjer lozinke koju sam upravo stvorio iz antologije znanstvene fantastike koja je sjedila za mojim stolom za kavu je „lenedsomeartisansharmingdarling“ (ni ovaj je ne koristite). To je puno lakše zapamtiti od proizvoljnog niza slova i brojeva, a vjerojatno je i sigurnije. Govornici engleskog jezika imaju radni vokabular od oko 20 000 riječi. Kao rezultat, za niz od pet nasumično izabranih uobičajenih riječi, postoji 20 000 ^ 5 ili otprilike tri moguće kombinacije sekstilija. To je daleko izvan razumijevanja bilo kojeg trenutnog brutalnog napada.

Nasuprot tome, nasumično odabrana lozinka od osam znakova sintetizirat bi se u znakovima, s oko 80 mogućnosti, uključujući velika slova, mala slova, brojeve, znakove i razmake. 80 ^ 8 je samo četvorina. To još uvijek zvuči veliko, ali razbiti ga zapravo u okviru mogućnosti. S obzirom na deset vrhunskih stolnih računala (od kojih svako može napraviti oko deset milijuna heševa u sekundi), to bi moglo biti prisilno nastrojeno za nekoliko mjeseci - a sigurnost se totalno raspada ako nije slučajna. Također je puno teže zapamtiti.

Druga je mogućnost korištenje upravitelja lozinki koji mogu stvoriti sigurne lozinke za vas u letu, a sve se mogu otključati pomoću jedne glavne lozinke. I dalje morate odabrati stvarno dobru glavnu lozinku (i ako je zaboravite, u nevolji ste) - ali ako su slojevi lozinke procurili zbog kršenja web stranice, imate jak dodatni sloj sigurnosti.

Stalna budnost

Dobra sigurnost zaporke nije teško, ali zahtijeva da budete svjesni problema i poduzmite korake da biste ostali sigurni. Ova vrsta destruktivnih ispitivanja može biti dobar poziv na buđenje. Jedno je, intelektualno, znati kako vaše lozinke mogu biti nesigurne. Druga je stvar da se to nakon nekoliko minuta iskoči s Hashcat-a.

Kako su se zadržale vaše lozinke? Javite nam u komentarima!

Pisac i novinar sa sjedišta na jugozapadu, Andre je zajamčeno da će ostati funkcionalan do 50 Celzijevih stupnjeva, a vodootporan je do dubine od dvanaest metara.