Oglas

Kao što mnogi od vas već znaju 2. novembra, domenu MakeUseOf.com ukrala je od nas. Trebalo nam je oko 36 sati da vratimo domenu. Kao što smo istakli ranije haker je nekako uspio doći do mog Gmail računa i odatle do našeg GoDaddy računa, otključati domenu i premjestiti je u drugog registrara.

Kao što mnogi od vas već znaju 2. novembra, domenu MakeUseOf.com ukrala je od nas. Trebalo nam je oko 36 sati da vratimo domenu. Kao što smo istakli ranije haker je nekako uspio doći do mog Gmail računa i odatle do našeg GoDaddy računa, otključati domenu i premjestiti je u drugog registrara.

Cijelu priču možete vidjeti na našem privremenom blogu makeuseof-temporary.blogspot.com/

Nisam namjeravao objavljivati ništa o incidentu ili provalniku (osobi koja krade domene) i kako ga je uspio riješiti osim ako u to nisam bio potpuno siguran. Imao sam dobar osjećaj da je to Gmail sigurnosni propust, ali želio sam to potvrditi prije nego što bilo šta objavim o tome na MakeUseOf. Volimo Gmail i slanje javnosti u njih nije nešto što bismo ikada željeli napraviti.

Pa zašto onda o tome pisati sada?

U posljednja dva dana dogodilo se nekoliko stvari zbog kojih sam vjerovao da Gmail ima ozbiljnu sigurnost u sigurnosti i svi bi trebali biti svjesni toga. Pogotovo u doba kada vam to kažu pojedinci poput Stevea Rubela

Kako napraviti Gmail svoj GateWay na web. Nemojte me krivo shvatiti, Gmail je AWESOME program e-pošte. Vjerojatno najbolji. Problem je što možda nije pouzdan kada je riječ o sigurnosti. Kad se kaže, to ne mora nužno značiti i da će vam biti bolje s Yahoo-om ili Live Mail-om.Incident 1: MakeUseOf.com - 2. studenog

Kad nam je ukradena domena, sumnjali smo da je haker koristio neku rupu u Gmailu, ali nismo bili sigurni u to. Zašto sam posumnjao da nešto ima veze s Gmailom? Pa, za jednu stvar prilično sam oprezan po pitanju sigurnosti i rijetko pokrećem nešto u što nisam siguran. Također ažuriram svoj sustav i imam sve osnovne podatke, uključujući 2 monitora zlonamjernog softvera, antivirusni program i 2 vatrozida. Također imam tendenciju da se koriste snažne i jedinstvene lozinke za svaki moj račun.

Haker je pristupio mom Gmail računu i tamo postavio neke filtre koji su mu na kraju pomogli da dobije pristup našem GoDaddy računu. Ono što nisam znao je kako mu je to uspjelo. Je li to bila sigurnosna rupa u Gmailu? Ili je to bio keylogger na mom računalu? Nisam bila sigurna u to. Nakon incidenta skenirao sam sustav s većim brojem uklanjanja zlonamjernog softvera i nisam pronašao ništa. Također sam prošao i svaki trčanje. Sve skupa da bude čisto.

Dakle, sklon sam vjerovati da je problem bio s Gmailom.

Incident 2: YuMP3.org - 19. studenog

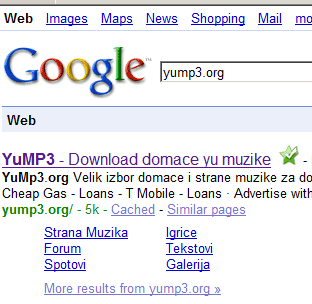

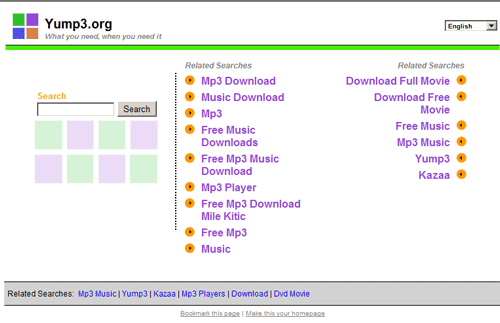

18. novembra, primio sam e-poruku od nekoga po imenu Edin Osmanbegović koji vodi stranicu yump3.org. (Vjerojatno je pronašao moju e-poštu putem Googlea, jer je incident s MakeUseOfom pokriven na nekoliko popularnih blogova od toga je uključio moj ID e-pošte.) Edin mi je u svojoj e-poruci rekao da mu je domena ukradena i premješten kod drugog registrara. Brzo sam progutao yoump3 i vidio da prilično ustrojena web stranica sada poslužuje stranicu farme veza (točno kao u našem slučaju).

Google (na zadnjem indeksu):

Početna stranica YouMP3.org (prisutno):

Evo kopije prvog e-maila koji sam dobio od Edina:

Zdravo,

Imam isti problem sa svojom domenom.

Domena je prebačena iz Enom u GoDaDDy.

Odmah sam poslao kartu za podršku u vezi s tim problemom.Whois novog vlasnika domene je:

Ime: Amir Emami

Adresa 1: P.O. Kutija 1664

Grad: League City

Država: Teksas

Zip: 77574

Država: SAD

Telefon: +1.7138937713

E-mail:Podaci o administrativnom kontaktu:

Ime: Amir Emami

Adresa 1: P.O. Kutija 1664

Grad: League City

Država: Teksas

Zip: 77574

Država: SAD

Telefon: +1.7138937713

E-mail:Podaci o tehničkim kontaktima:

Ime: Amir Emami

Adresa 1: P.O. Kutija 1664

Grad: League City

Država: Teksas

Zip: 77574

Država: SAD

Telefon: +1.7138937713

E-mail:E-adresa je: [email protected]

Jučer me tip s te adrese e-pošte kontaktirao preko Gtalka.

Rekao je da želi 2000 dolara za domenu.

Trebam savjet, molim vas, kontaktirao sam Enom.Hvala vam.

I pogodite što je, to je isti tip koji je ranije ovog mjeseca ukrao MakeUseOf.com. I nas je kontaktirala s iste adrese e-pošte: [email protected]. Edin mi je danas poslao e-poštu i potvrdio da je tip također dobio pristup računu svoje domene putem svog Gmail računa. Dakle, ponovo je Gmail.

U svoj posljednji e-mail (primljen danas) Edin je uključio kratki sažetak događaja

Imam povijest kako je sve radio.10. studenog bio sam vlasnik.

13. studenog Mark Morphew.

18. novembra Amir Emami.Koristio je [email protected] za obje osobe.

Jučer sam, također, sve poslao u Moniker.

Oni će istražiti.

Incident 3: Cucirca.com - 20. studenog

Upravo je ovaj posljednji email bio glavni razlog ovog posta. Dolazi od Florina Cucirka, vlasnika cucirca.com. Stranica ima alexa rang 7681 i prema Florinu svakodnevno prima preko 100.000 posjeta.

Prva e-pošta od Florina:

Bok Aibek

U istoj sam situaciji i makeuseof.com se izvukao.

Ja sam Cucirca Florin, a moja domena www.cucirca.com bila je

prebačen sa mog boga računa bez mog dopuštenja.Čini se da je lopov znao moju gmail lozinku koja je čudna.

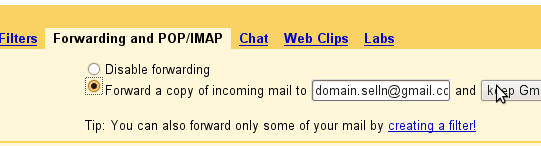

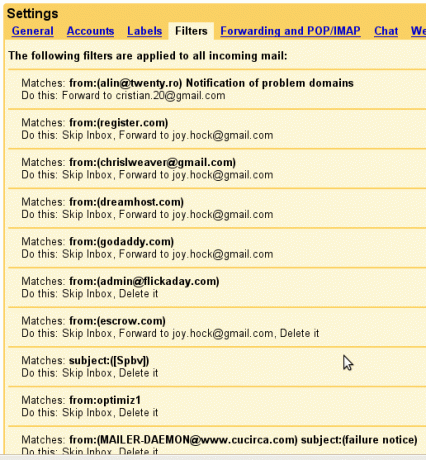

Uspio je stvoriti neke filtre na moj račun.Priložio sam 2 snimke zaslona.

Možeš li mi pomoći? Dajte mi nekoliko detalja kako sam mogao doći

iz ovog lošeg sna? Upravo sam danas saznao o tome i ja

mislim da večeras ne mogu spavatiHvala unaprijed.

Florin Cucirca.

Poslao sam e-poštu Florinu i pitao ga nekoliko detalja o njegovoj domeni, je li kontaktirao GoDaddy i sve informacije koje je do sada dobio o krekeru za domenu (termin koji se koristi za krađu domena).

Druga e-pošta od Florina:

Haker je imao pristup mom računu e-pošte (gmail). Domena je ugoščena na godaddy.

Koristio sam proširenje gmail obavijesti na firefoxu. možda je tu velika buba.

Prenosio je domenu na register.comNisam razgovarao s hakerom. Želim ga vratiti legalno, a ako ne postoji drugo rješenje, možda ću ga platiti

www.cucirca.com ima Alexa rang 7681 i više od 100 000 posjeta dnevno.

Priložit ću vam 2 snimke zaslona mog gmail računa.

[email protected], a na drugom zaslonu [email protected]

Ako pretražite Google putem [email protected], pronaći ćete ovo:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Mislim da bi ih netko trebao zaustaviti.

Poslao sam e-poštu [email protected] i čekao odgovor.

Što misliš? Hoću li dobiti svoju domenu?

Izgleda da je opet Gmail! Evo djelomičnih snimki zaslona onoga što mi je poslao:

U Florinovom slučaju haker je prije nekoliko mjeseci promijenio vlasništvo nad domenom. Cucirca.com je prebačen iz GoDaddy u Register.com. Budući da je haker presretao njegove e-mailove i nikad nije mijenjao poslužitelje imena, pretpostavljam da Florin nije imao pojma da nešto nije u redu. Kad sam ga pitao kako je trebalo toliko vremena da sazna da mi je poslao sljedeće:

Prenio je domenu u svoje ime dana 2008-09-05 ostavljajući poslužitelje imena nepromijenjeno. Zato nisam primijetio da mi je domen ukraden sve do jučer kada mi je prijatelj napravio kurvicu na mojoj domeni….

Nisam imao razloga provjeriti tko ima evidenciju jer je domena registrirana više od 7 godina (do 2013-11-08)

Nisam primio nikakvu e-poštu od ove osobe.

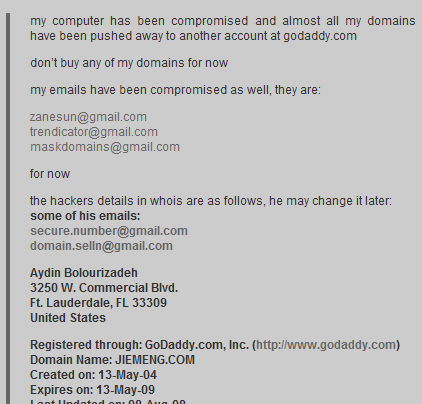

I opet se čini da je to isti tip! Zašto tako mislim? Ako provjerite vezu koju je Florin uključio u jedan od svojih email-ova (i ja sam je dodao i ispod), vidjet ćete da je u nekim drugim sličnim incidentima (tko zna koliko još domena ukrao) e-poštom adresa [email protected] spominje se zajedno s imenom 'Aydin Bolourizadeh'. Ista poruka e-pošte pojavila se i u pravilu za prosljeđivanje na Florinovom Gmail računu (vidi prvu snimku zaslona).

Kad su nam uzeli MakeUseOf.com, kreker me tražio 2000 $. A kad sam ga pitao gdje i kako želi primiti novac, rekao mi je da novac preko Western Uniona šaljem na sljedeću adresu:

Aydin Bolourizadeh

purica

Ankara

Cukurca kirkkonaklar mah 3120006954

snimka zaslona korisnika http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Prilično sam lijepa da je to bio isti tip u sva 3 incidenta i vjerojatno 788 ostalih spomenutih na gornjoj vezi, uključujući domene poput yxl.com, visitchina.net i visitjapan.net.

Kada sam na Googleu tražio tu adresu, otkrio sam i da posjeduje sljedeće domene (vjerojatno ih je i ukrao):

- Elli.com -

http://whois.domaintools.com/elli.com

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Pretpostavljam da je tip doista iz Turske i da će vjerojatno prebivati negdje u sljedećem području.

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Turska

Znamo i da koristi [email protected] kao svoju e-poštu. Dakle, ako znamo tko stoji iza domeinsgames.org, možda ćemo se samo približiti. U stvari, on mi je prije nekoliko dana poslao e-poštu i zatražio da uklonim sve instance njegove e-pošte s web stranice i ako se mi ne pridržavamo, DDOS bi nas uputio.

Evo njegovih točnih riječi:

Bok,

Molim vas da uklonite moju adresu e-pošte ([email protected]) sa vaše web stranice!

Učinite to ako ne želite imati problema u budućnosti, inače ću prvo imati veliki DDOS na vašoj web stranici i umanjit ću ga…

Jako sam seriuos tako uklonite moju e-poštu i ime domeinsgame.org

Dakle, čini se da ako uspijemo doći do ID-a koji stoji iza domeinsgame.org, možda ćemo pronaći našeg tipa i vjerojatno otkriti još mnogo domena koje je ukrao. Više o tome pročitajte u nastavku. Sada razgovarajmo o Gmailu.

Gmail Ranjivost

Sjeća li se tko što se dogodilo s Davidom Aireyem prošle godine? Ukradena je i njegova domena. Priča je bila na cijelom webu.

– UPOZORENJE: Googleov sigurnosni neuspjeh GMail ostavlja moj posao sabotiranim

- Kolektivni napor obnavlja David Airey.com

I mi i David uspjeli smo vratiti domenu. Ali nisam siguran jesu li svi sretni koliko i mi. Nažalost, upisnici uistinu neće surađivati s vama u vezi s tim ako priča ne dobije neku pozornost. Dakle, ne sumnjam da postoje stotine ljudi vani bez šansi osim da daju ime svoje domene ili ga plate momku.

U svakom slučaju, vratite se na Gmail.

U svom prvom članku David Airey se odnosio na Gmail ranjivost koja je (ako se ne varam) spomenuta ovdje nekoliko mjeseci ranije. Da sumiram:

Žrtva posjećuje stranicu dok je prijavljena u GMail. Nakon izvršenja, stranica izvodi POST s više dijelova / podataka o obrascu na jednom od GMail sučelja i ubacuje filtar u popis filtra žrtve. U gornjem primjeru napadač piše filtar koji jednostavno traži e-poštu s prilozima i šalje ga na e-poštu po vlastitom izboru. Ovaj filtar automatski će prenijeti svu e-poštu koja se podudara s pravilom. Imajte na umu da će i buduće e-poruke biti proslijeđene. Napad će ostati prisutan sve dok žrtva ima filter na svom popisu filtera, čak i ako Google utvrdi početnu ranjivost, koja je bila uzrok ubrizgavanja.

izvorna stranica: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Zanimljiv je dio što ažuriranje gornje veze GNU Citizen govori da je ranjivost utvrđena prije 28. rujna 2007. Ali u Davidovom slučaju, incident se dogodio u prosincu, 2-3 mjeseca kasnije.

Je li tada eksploatacija stvarno bila fiksirana? Ili je to bio novi podvig u Davidovom slučaju? I što je najvažnije, postoji li sličan propust u sigurnosti u Gmailu SADA?

Što bi sada trebao učiniti?

(1) Pa, moj prvi savjet bi bio da provjerim postavke e-pošte i provjerite da vaša e-pošta nije ugrožena. Provjerite mogućnosti i filtre za napuštanje. Obavezno onemogućite IMAP ako ga ne upotrebljavate. To se odnosi i na račune Google Apps.

(2) Promijenite adresu e-pošte za kontakt na osjetljivim web računima (paypal, registar domena itd.) S vašeg primarnog Gmail računa u nešto drugo. Ako imate web mjesto, tada promijenite adresu e-pošte za adrese računa svog domaćina i registrara u neku drugu adresu e-pošte. Poželjno na nešto na što niste prijavljeni prilikom pregledavanja weba.

(3) Obavezno nadogradite svoju domenu na privatnu registraciju kako se vaši podaci za kontakt ne prikazuju pri pretraživanjima WhoIS-a. Ako imate GoDaddy, preporučujem vam da krenete sa zaštićenom registracijom.

(4) Ne otvarajte veze u svojoj e-pošti ako ne znate osobu iz koje dolaze. A ako se odlučite za otvaranje veze, prvo se odjavite.

AŽURIRAJ:

Otkrio sam nekoliko dobrih članaka koji govore o potencijalnim promašajima sigurnosti kao odgovor na članak MakeUseOf:

– Sigurnosni propust protiv dokaza usluge Gmail

– Komentari o ovome na YCombinatoru

- (studeni 26'th) Sigurnost u Gmailu i nedavna krađa identiteta [Službeni odgovor od Googlea]

Pomozite nam uhvatiti momka!

Osim gornje adrese e-pošte, također znamo da on koristi [email protected] kao njegov email. Dakle, ako otkrijemo tko je sada vlasnik domeinsgames.org, mogli bismo se približiti korak. ili u najmanju ruku vratiti domene koje je ukrao njihovim vlasnicima.

Stvar je u tome što je ime domene domeinsgames.org zaštićeno Moniker-om i oni kriju sve kontaktne podatke za to.

ID domene: D154519952-LROR

Naziv domene: DOMAINSGAME.ORG

Napravljeno: 22. listopada 2008. 07:35:56 UTC

Ažurirano: 08. studenog 2008. 12:11:53 UTC

Datum isteka: 22. listopada 2009. 07:35:56 UTC

Registracija sponzora: Moniker Online Services Inc. (R145-LROR)

Status: ZABRANJENO KLIJENTU

Status: PRIJENOS KLIJENTA ZABRANJEN

Status: ZABRANJENO JE AŽURIRANJE KLIJENTA

Status: ZABRANJEN JE PRIJENOS

ID upisnika: MONIKER1571241

.

.

.

.

Poslužitelj imena: NS3.DOMAINSERVICE.COM

Poslužitelj imena: NS2.DOMAINSERVICE.COM

Poslužitelj imena: NS1.DOMAINSERVICE.COM

Poslužitelj imena: NS4.DOMAINSERVICE.COM

Već sam im poslao e-poštu (kao i Edin) o tome i ažurirat ću vas ovdje čim nešto čujem od njih.

Također imam neke zahtjeve da pratim tvrtke koje sada pojedincu pružaju svoje usluge.

Kada su prolazili kroz zaglavlje u nekoliko poruka e-pošte, bilo je jasno da haker koristi Google Apps. Molim vas pogledajte ovo. Domena je domeinsgame.org. I također molim FIX! Gmail.

Prije svega, pomozite Edinu i Florinu da povrate svoje domene. Jedna pametna stvar bila bi provjeriti IP adrese za prijavu na račune za sve slične prijavljene slučajeve. Primjerice, i u Edinovom slučaju i u našem (nisam siguran u Florinu) haker je koristio 64.72.122.156 IP adresu. (Što se usput pokazalo kao kompromitirani poslužitelj na Alpha Red Inc.) Ili još jednostavnije, samo zaključajte ime domene i tražite vlasnika tekućeg računa da dokaže svoj identitet. Budući da je haker svugdje koristio različite identitete, bilo bi mu nemoguće to učiniti. U vašem je najboljem interesu osigurati da ta osoba više ne upotrebljava vaše usluge.

Zatvori njegov račun! (to je onaj za domeinsgame.org). Svaka dodatna informacija ili pomoć koju pružite bit će vam cijenjeni.

Nisam baš siguran, ali mislim da je DomainSponsor tvrtka koja unovčava one domene koje ovaj momak krade. To se dogodilo s MakeUseOf.com i sada se događa s YouMP3.org.

5- To PayPal. COM: (Vaša podrška je sjajna)

Siguran sam da oni to neće ni pročitati, pa ću vam samo reći. Poslao sam e-poštu na [email protected] i upozorio ih da osoba koja je ukrala našu domenu i ranije nas ucjenjivala koristi [email protected] račun (koristi i neke druge račune). Samo sam ih zamolio da pogledaju. Umjesto toga, dobivam poruku e-pošte koja nema nikakve veze s onim što sam rekla. U osnovi je to predložak e-pošte koji bi trebao izgledati autentično i poslan ljudima koji su se prevarili. Hajde! Plaćamo 3% provizije za svaku transakciju, ne možete li ljudi pružiti bolju korisničku podršku?

To je sve što imam!

Još jednom mi je duboko žao zbog onoga što se dogodilo s Florinom i Edinom. Iskreno se nadam da će uskoro dobiti svoje domene. Sada je sve u rukama odgovarajućih registrara. Ali što je najvažnije, želim vidjeti da veliki korpusi (a ne kupci) nešto učine kako bi uhvatili tu osobu. Siguran sam da bi svaki bloger vani to cijenio i vjerojatno čak i napisao o tome na svom blogu.

Vrijeme je za PROMJENU ;-)

Lijepi Pozdrav

Aibek

kreditna slika: zahvaljujući mašina za vrh slike "Gospodin Cracker"

Tip iza MakeUseOf.com. Slijedite ga i MakeUseOf na Twitteru @MakeUseOf. Za više detalja pogledajte stranicu MakeUseOf.