Oglas

Zlonamjerni softver koji cilja preglednik nije ništa novo. Ali zlonamjerni softver koji zamjenjuje već postojeći preglednik s onim koji je dizajniran za praćenje kretanja na mreži, otmice prometa pretraživanja i ispunjavanje svake stranice neželjenim oglasima? Da, to je prilično zanimljivo.

Preglednik eFast otkrio je tim MalwareBytes prije nekoliko dana, i čini sve gore navedeno, i više.

Povlačenje za eFast

Možda je najgora stvar eFast Browser-a da, osim ako ste posebno promatrači, možda nećete ni primijetiti da je tu, jer je potrebno mnogo truda da se kamuflirate.

Za početak, izgleda i osjeća se kao dobronamjerni preglednik Chrome Jednostavan vodič za Google ChromeOvaj korisnički priručnik za Chrome prikazuje sve što trebate znati o pregledniku Google Chrome. Obuhvaća osnove upotrebe preglednika Google Chrome koje su važne za početnike. Čitaj više , kao što je ugrađen u Chromium Browser. Ovo je u osnovi verzija s otvorenim kodom Chromea, s nekim uklonjenim vlastitim komponentama.

Iznenađujuće, programeri su čak dizajnirali logotip koji jako nalikuje ikoničnom Chromeu "Spiral".

Začuđujući. eFast čak otkida Googleov logo. pic.twitter.com/3oFF9DIo3K

- Matthew Hughes (@matthewhughes) 19. listopada 2015

Ali prema ponašanju, vrlo je slično ostalim zlonamjernim adverima. Sve započinje deinstaliranjem službene verzije Chromea. Kad ga koristite kao preglednik, eFast će pratiti i umetati reklame u svaku pojedinu web stranicu koju posjetite. To će vam oteti promet pretraživanja i pokušati vas usmjeriti na druge zlonamjerne stranice.

Također se povezuje sa širokim smorgasbordom formata datoteka, možda zato da bi korisnici mogli više koristiti. Ti formati su:

- gif

- htm

- hTML

- jPEG

- jpg

- png

- shtml

- webp

- xht

- XHTML

Takođe se povezuje sa sljedećim asocijacijama URL-ova:

- FTP

- http

- https

- IRC

- mailto

- mms

- vijesti

- NNTP

- SMS

- smsto

- tel

- urna

- webcal

Motivacije iza eFast preglednika su, naravno, financijske prirode.

Programeri zlonamjernog softvera su neodoljivomotivirani financijskim razlozima Što motivira ljude da hakiraju računala? Savjet: NovacZločinci se pomoću tehnologije mogu zaraditi. Znaš ovo. Ali iznenadili biste se koliko mogu biti genijalni, od hakiranja i preprodaje servera do njihove konfiguriranja kao unosnih Bitcoin rudara. Čitaj više , i to nije iznimka. U stvari, proizvođači zaslužuju pristojan iznos novca, jer se njihove reklame prikazuju na svakoj web stranici koju posjetite. Ogromni potencijal nezakonitog zarađivanja novca omogućuje programerima da zlonamjerni softver ciljaju na preglednik.

Privlačnost preglednika

Zbog toga je preglednik uvijek slikao primamljive ciljeve za programere zlonamjernog softvera kako koristimo ga i koliko često koristimo ga. Za mnoge se njihovo iskustvo rada s računalom temelji u cijelom pregledniku.

U najmanju ruku, velika većina nas koristi naše web preglednike za društveno umrežavanje, zabavu i kupovinu. Pored toga, mnogi ga više koriste za produktivnost ureda, a proizvodi poput Google Drive temeljito su zamijenili Microsoft Office, a Gmail koji je zamijenio Outlook i Exchange.

Budući da preglednik ima tako cijenjenu poziciju, on pruža primamljivu priliku programerima zlonamjernog softvera. Oni mogu na najbolji način ubaciti neželjene oglase i oteti promet pretraživanja, ali u najgorem slučaju mogu ukrasti lozinke, vjerodajnice i bankovne podatke.

Google je, po njihovoj zasluzi, shvatio prijetnje upućene vlastitom pregledniku i dao sve od sebe kako bi bio što sigurniji.

Svaka kartica Chrome čvrsto je nabijena u pijesak, a Google je uložio velike muke kako bi bilo izuzetno teško za preuzimanje putem preuzimanja. U svibnju ove godine Google je donio odluku o zabrani proširenja izvan web trgovine. Ako želite objaviti svoje Chrome proširenje, to mora proći kroz Google i njihovu rigoroznu analizu koda.

Kao što je InfoSecTaylorSwift tako vidljivo istaknuo, Chrome je sada tako siguran, jedini način da se napadne preglednik je zamijeniti to.

Glavni rekviziti Chromeova tima da je toliko teško oteti Chrome da ga zlonamjerni softver doslovno mora zamijeniti da bi učinkovito napao.

- SecuriTay (@SwiftOnSecurity) 16. listopada 2015

Ko stoji iza toga?

Do sada znamo da eFast Browser dolazi s nekim prilično jezivim ponašanjem i znamo da se on instalira prikriveno na računalima ljudi. Ali tko je to zapravo napravio?

Dobro polazište je pogledati njegov digitalni certifikat. To je potpisalo „CLARALABSOFTWARE“, a „clara-labs.com“ je naveden kao povezano ime domene.

Njihov izbor imena gotovo sigurno nije bio nesretan. Ne samo da jako nalikuje drugim tehnološkim kompanijama (poput UK ISP Claranet), već zvuči i kao što bi legitimna tehnološka tvrtka sebe nazvala.

Potom sam upitao njihov Whois zapis. Ovo je javno dostupan pristup tko je vlasnik web stranice i sadrži njihove kontaktne podatke. No, moguće je "isključivanje" Whoisa upotrebom usluge trećeg zagušivanja, poput WhoisGuarda. Ne iznenađujuće, ovo su ovdje radili.

Stoga sam odlučio posjetiti početnu stranicu Clara laboratorija (nećemo je izravno povezati s njima) da vidim mogu li pronaći bilo kakve identificirajuće podatke. Vrijedi naglasiti da Google prilikom posjeta Chromeu upozorava da ne nastavljate dalje i navodi da je poznati distributer zlonamjernog softvera.

Kad sam ga posjetio, web-lokacija je bila pod velikim naporom, zahvaljujući prometu koji je generiran ogromnim interesom medija za posljednjih nekoliko dana.

Kad se napokon učitao, bio sam pomalo podmukao. Veći dio sadržaja bio je vrsta zamorne web kopije za koju zajamčeno čine da vam se oči ostare. Uglavnom se usredotočila na „obogaćivanje korisničkog iskustva“ putem njihove „platforme pametnih oglasa“, gotovo kao da bi ljudi trebali biti zahvalan.

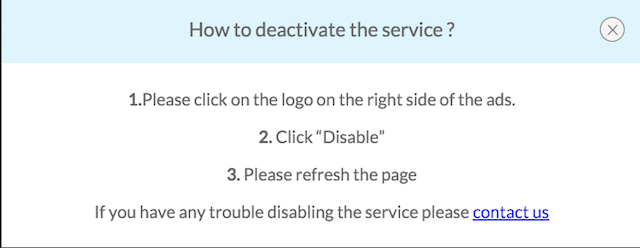

Zanimljivije je što nudi jednostavne upute o tome kako onemogućiti ugrađene oglase:

Iako ste na položaju na kojem ste ga instalirali, bolje bi bilo da ga u potpunosti deinstalirate.

Na web lokaciji nije bilo puno podataka o kontaktima. Ništa nije govorilo o tome tko ih vodi ili na temelju čega su osnovani. Nije bilo kontaktnog broja niti poštanske adrese. Tamo je bio ipak adresa e-pošte. Javio sam se i zamolio za komentar.

Ažurirat ću ovaj post ako odgovore, ali ne nadam se.

Rješavanje eFast preglednika

Mislite li da ste zaraženi? Pa, postoji jednostavan test. Upišite "chrome: // chrome" u adresnu traku. Ako vidite nešto što kaže "O eFastu", onda ste sigurno zaraženi.

Ako ga nema, ali i dalje imate čudno ponašanje, vaš bi problem mogao doći iz drugog izvora. Preuzmite program protiv zlonamjernog softvera i provedite neku istragu. Također imamo neke generičke savjete kako to učiniti baviti se otetim preglednicima Kako očistiti oteti web preglednikŠto je više frustrirajuće nego pokretanje Firefoxa samo da biste vidjeli da je vaša početna stranica promijenjena bez vašeg odobrenja? Možda ste čak dobili sjajnu novu alatnu traku. Te su stvari uvijek korisne, zar ne? Pogrešno. Čitaj više , i posebno kako ukloniti Chrome 3 osnovna koraka za rješavanje Chrome otmičara u nekoliko minutaJeste li ikada otvorili svoj preglednik po izboru i dočekali bizarnu početnu stranicu ili ručnu alatnu traku zalijepljenu na vrh stranice? Vratite preglednik u oblik top-top. Čitaj više .

Ako ste zaraženi eFastom, bilo bi pametno preuzeti MalwareBytes (što mi prvi put pokriven 2009. godine Zaustavljanje i brisanje špijunskog softvera s malwarebajtima za WindowsMožda nije toliko opterećen značajkama kao što je Spybot Search and Destroy koji ima smiješan broj alata, ali vrlo je lagana alternativa s dobrim pokrivanjem špijunskim softverom. Čitaj više ). Razvojni programeri bili su ti koji su otkrili eFast, a njihov antivirus ima ispravne definicije kako ih ukloniti.

Jeste li zaraženi eFastom? Znate li koga? Pričaj mi o tome u komentarima u nastavku.

Slikovni krediti:Ruke Crvenog Đavola Alex Malikov preko Shutterstock-a

Matthew Hughes je programer i pisac softvera iz Liverpoola u Engleskoj. Rijetko se nađe bez šalice jake crne kave u ruci i apsolutno obožava svoj Macbook Pro i svoj fotoaparat. Njegov blog možete pročitati na http://www.matthewhughes.co.uk i slijedite ga na twitteru na @matthewhughes.