Oglas

Kao potrošači, svi smo prisiljeni dati povjerenje u tehnološke tvrtke koje koristimo. Uostalom, većina nas nije dovoljno vještina da sami otkrijemo sigurnosne rupe i ranjivosti.

Rasprava oko privatnosti i nedavnih furor uzrokovan Windows 10 Da li značajka WiFi Sense Windowsa 10 predstavlja sigurnosni rizik? Čitaj više samo je jedan dio slagalice. Još jedan - sve zlobniji dio - je kada sam hardver ima nedostataka.

Inteligentni korisnik računala može upravljati svojom prisutnošću na mreži i prilagoditi dovoljno postavki ograničiti njihovu brigu o privatnosti Sve što trebate znati o pitanjima privatnosti sustava Windows 10Iako Windows 10 ima nekih problema kojih bi korisnici trebali biti svjesni, mnogi zahtjevi nisu ispunjeni. Evo našeg vodiča za sve što trebate znati o pitanjima privatnosti sustava Windows 10. Čitaj više , ali problem s osnovnim kodom proizvoda je ozbiljniji; mnogo je teže uočiti i teže je kontaktirati krajnjeg korisnika.

Što se dogodilo?

Najnovija tvrtka koja probija put u noćnu moru sigurnosti je popularni tajvanski proizvođač mrežne opreme, D-Link. Mnogi će naši čitatelji koristiti svoje proizvode kod kuće ili u uredu; u ožujku 2008. postali su dobavljač Wi-Fi proizvoda broj jedan na svijetu, a trenutno kontroliraju oko 35 posto tržišta.

Vijesti su se pojavile ranije danas od gaffea koji je vidio kako je tvrtka objavila svoje ključeve za potpisivanje privatnog koda unutar izvornog koda nedavnog ažuriranja firmvera. Privatni ključevi koriste se kao način da računalo provjeri je li proizvod originalan i da kod proizvoda nije izmijenjen ili oštećen jer je prvotno kreiran.

Prema riječima laika, ova rupa znači da bi haker mogao objavljene ključeve koristiti samostalno programa da nakane računalo da misli da je njegov ili njezin zlonamjeran kod zapravo legitiman D-Link proizvod.

Kako se to dogodilo?

D-Link se već duže vrijeme ponosi svojom otvorenošću. Dio te otvorenosti je obaveza da se sve njezine firmware-e otvoreno nabavljaju pod licencom General Public License (GPL). U praksi to znači da svatko može pristupiti kôdu bilo kojeg D-Link proizvoda - omogućavajući mu podešavanje i izmjenu u skladu s vlastitim preciznim zahtjevima.

U teoriji to je pohvalno mjesto zauzeti. Oni od vas koji budu stalno u toku rasprave Apple iOS vs Android bez sumnje će biti svjesni da je jedna od najvećih kritika izravnana u tvrtki sa sjedištem u Cupertinu njihova je nepokolebljiva posvećenost da ostanu zatvoreni za ljude koji bi htjeli ukrotiti izvor kodirati. To je razlog zašto ne postoje prilagođeni ROM-ovi Android Cyanogen Mod Kako instalirati CyanogenMod na svoj Android uređajMnogi se ljudi mogu složiti da je Android operativni sustav prilično fantastičan. Ne samo da je izvrstan za upotrebu, već je i besplatan kao u otvorenom kodu, tako da se može mijenjati ... Čitaj više za Appleove mobilne uređaje.

Suprotna strana kovanice je da ako se naprave velike propuste otvorenog koda, oni mogu imati ogroman „knock-on“ efekt. Da je njihov firmver bio zatvoren, ista bi greška bila mnogo manje problema i daleko manje vjerojatno da bi bila otkrivena.

Kako je otkriveno?

Propust je otkrio norveški programer poznat kao "bartvbl" koji je nedavno kupio D-Link-ovu DCS-5020L nadzornu kameru.

Budući da je kompetentan i znatiželjan programer, odlučio je zaviriti "ispod poklopca motora" u izvornom kodu softvera uređaja. Unutar njega je pronašao i privatne ključeve i lozinke potrebne za potpisivanje softvera.

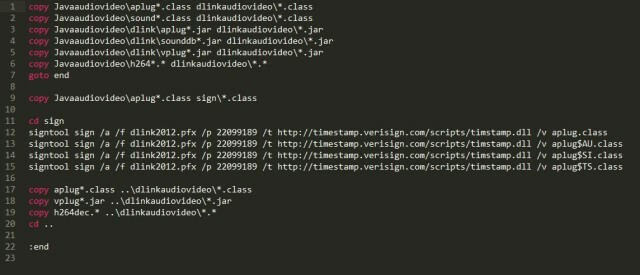

Počeo je provoditi vlastite eksperimente, brzo utvrdivši da je u mogućnosti stvoriti Windows aplikaciju koju je potpisao jedan od četiri ključa - čime je dobio izgled da dolazi od tvrtke D-Link. Ostala tri ključa nisu radila.

Svoja otkrića podijelio je s nizozemskom informativnom stranicom Tweakers, koja je otkriće prenijela na nizozemsku sigurnosnu tvrtku Fox IT.

Potvrdili su ranjivost izdavši sljedeću izjavu:

„Potvrda o potpisivanju koda doista se odnosi na paket firmvera, verzija softvera 1.00b03. Datum njegovog izvora 27. veljače ove godine, što znači da su ključevi ovog certifikata objavljeni mnogo prije isteka certifikata. Velika je greška "

Zašto je to tako ozbiljno?

Ozbiljan je na više razina.

Prvo, Fox IT izvijestio je da u istoj mapi postoje četiri potvrde. Ti su certifikati dolazili od Starfield Technologies, KEEBOX Inc. i Alpha Networks. Svi su oni mogli upotrijebiti za stvaranje zloćudnog koda koji bi mogao zaobići antivirusni softver Usporedite izvedbu antivirusa s ovih 5 najboljih web lokacijaKoji antivirusni softver treba koristiti? Koji je "najbolji"? Ovdje ćemo pogledati pet najboljih internetskih resursa za provjeru antivirusne učinkovitosti kako bismo vam pomogli donijeti informiranu odluku. Čitaj više i druge tradicionalne sigurnosne provjere - doista, većina sigurnosnih tehnologija vjerovat će datotekama koje su potpisane i proći će ih bez pitanja.

Drugo, napredni uporni napadi (APT) postaju sve povoljniji način rada hakera. Gotovo uvijek koriste izgubljene ili ukradene potvrde i ključeve kako bi oduzeli svoje žrtve. Nedavni primjeri uključuju Otkrivanje zlonamjernog softvera brisača Konačna kontroverza 2014. godine: Sony Hack, Intervju i Sjeverna KorejaJe li Sjeverna Koreja stvarno hakirala Sony Pictures? Gdje su dokazi? Je li netko drugi mogao dobiti od napada i kako se incident potaknuo u promociju filma? Čitaj više korišten protiv Sonyja 2014. godine i napada Duqu 2.0 na Appleove kineske proizvođače.

Dodavanje više snage oružaru kriminalca očito nije smisleno i vraća se elementu povjerenja spomenutom na početku. Kao potrošači, ove tvrtke trebamo biti oprezni u zaštiti svojih sredstava utemeljenih na sigurnosti kako bismo pomogli u borbi protiv prijetnji cyber-kriminalaca.

Tko je pogođen?

Iskreni odgovor ovdje je da ne znamo.

Iako je D-Link već objavio nove verzije firmvera, nema načina da se utvrdi jesu li hakeri uspjeli izdvojiti i koristiti ključeve prije bartvbl-ovog javnog otkrića.

Nada se da bi analiza uzoraka zlonamjernog softvera na uslugama poput VirusTotal u konačnici mogla dati odgovor na pitanje, prvo moramo pričekati da se otkrije potencijalni virus.

Potrudi li se ovaj incident u vaše povjerenje u tehnologiju?

Kakvo je vaše mišljenje o ovoj situaciji? Jesu li takvi nedostaci neizbježnost u svijetu tehnologije ili su tvrtke krive za svoj loš odnos prema sigurnosti?

Da li bi vas jedan takav događaj ubuduće oduzeo od korištenja D-Link proizvoda ili biste prihvatili problem i nastavili bez obzira?

Kao i uvijek, voljeli bismo vas čuti. Možete nam reći svoja razmišljanja u odjeljku s komentarima u nastavku.

Kreditna slika: Matthias Ripp putem Flickr.com

Dan je britanski emigrant koji živi u Meksiku. Glavni je urednik za sestrino mjesto MUO-a, Blocks Decoded. U raznim je vremenima bio društveni urednik, kreativni urednik i urednik financija za MUO. Možete ga naći kako luta po izložbenom podiju na CES-u u Las Vegasu svake godine (PR ljudi, obratite se!), A on radi puno stranica iza scene...